基于ACPI表动态修改的硬件级隐匿技术

点击查看正版技术与盗版产品区别

QuantumStealth™是一种革命性的硬件级隐匿技术,通过在UEFI固件执行完成后、Bootloader加载前的关键时机,动态修改ACPI表结构,实现目标设备的完全隐藏。

该技术利用PCIe DMA设备直接访问系统内存,篡改DMAR/IVRS表中的设备映射信息,使操作系统在启动时无法识别目标设备,从而实现硬件层级的通信隐匿。

QuantumStealth™攻击利用恶意PCIe DMA设备,在固件完成设备枚举后立即发起内存写操作,直接修改系统的ACPI IOMMU表格。以Intel平台为例,UEFI固件加载时会安装DMAR表,其中DRHD条目与DEVICE_SCOPE字段定义了各DMA Remapping单元对应的PCI设备。

通过DMA写内存,删除或清零DMAR表中目标设备的映射条目,使操作系统在启动时根本不知该设备存在。根据Intel VT-d规范,如果PCI设备未在DMAR中声明,其DMA映射表项将默认为无效,操作系统既不会为其加载驱动,也不会创建DMA映射。

该技术在UEFI引导后、OS内核加载前的窗口期完成攻击,此时内存和ACPI表已就绪但OS尚未介入,为DMA设备提供了修改DMAR/IVRS结构的绝佳机会。

由于DMAR/IVRS表中已删除目标设备信息,操作系统在启动时扫描PCIe总线时不会将其包括在内。根据VT-d设计,未在DMAR中声明的设备将没有有效的DMA映射,系统不会为其分配PCI资源。

QuantumStealth™直接从ACPI层面抹掉设备关联条目,相当于对DMAR/IVRS表做结构性清除。对于Intel平台移除DRHD的DEVICE_SCOPE字段,对于AMD平台移除IVRS表中的设备信息。

攻击发生在操作系统加载前,OS完全不知目标设备存在,不会为其加载任何驱动或分配设备句柄。系统调用级别也不会产生任何与该设备相关的交互,即便存在恶意软件也无法检测。

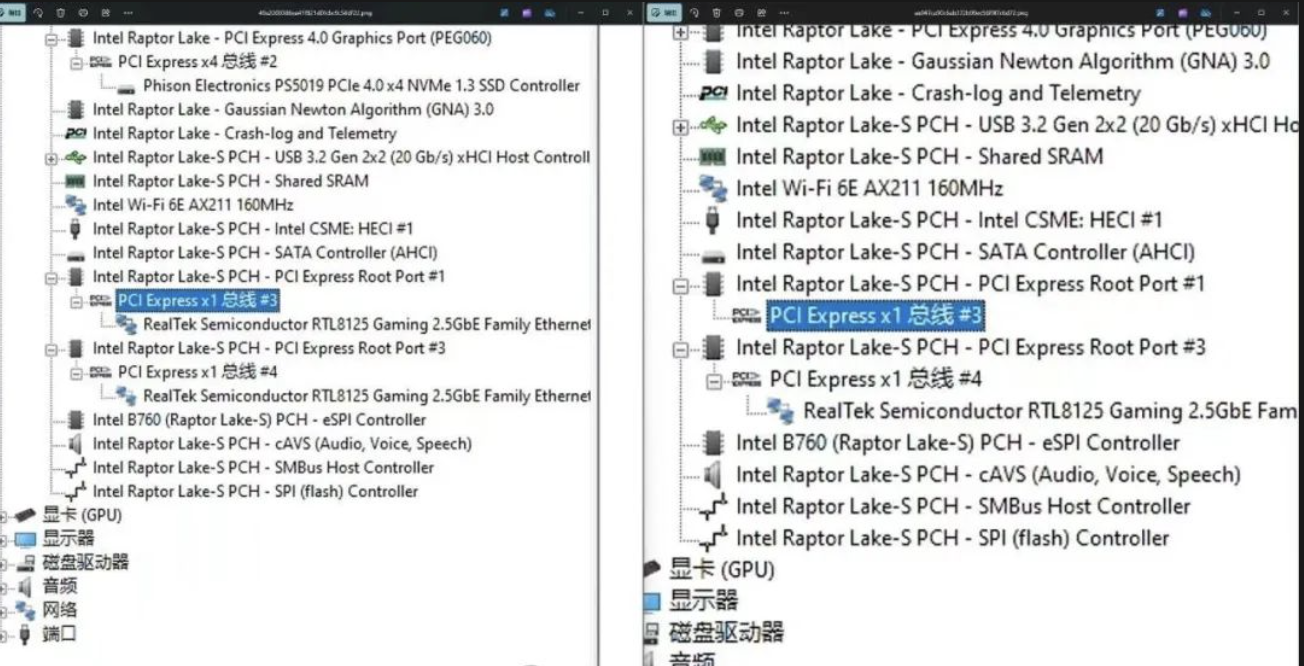

由于设备被完全"移除",常见的硬件扫描或诊断工具均无法探测到它。使用acpidump查看ACPI表、HWiNFO或Windows设备管理器查询PCI设备,都只会列出合法设备信息,目标设备完全"隐形"。

测试平台:AMD 9700X处理器 + X870系列主板,配备CAP75T型号PCIe DMA注入卡

验证工具:AcpiDump、HWiNFO、Windows设备管理器、ARBOR等多维度硬件检测工具

测试结果:在QuantumStealth™攻击实施后,所有检测工具均未发现任何异常设备或目标设备信息,验证了设备在系统中的完全"消失"状态。

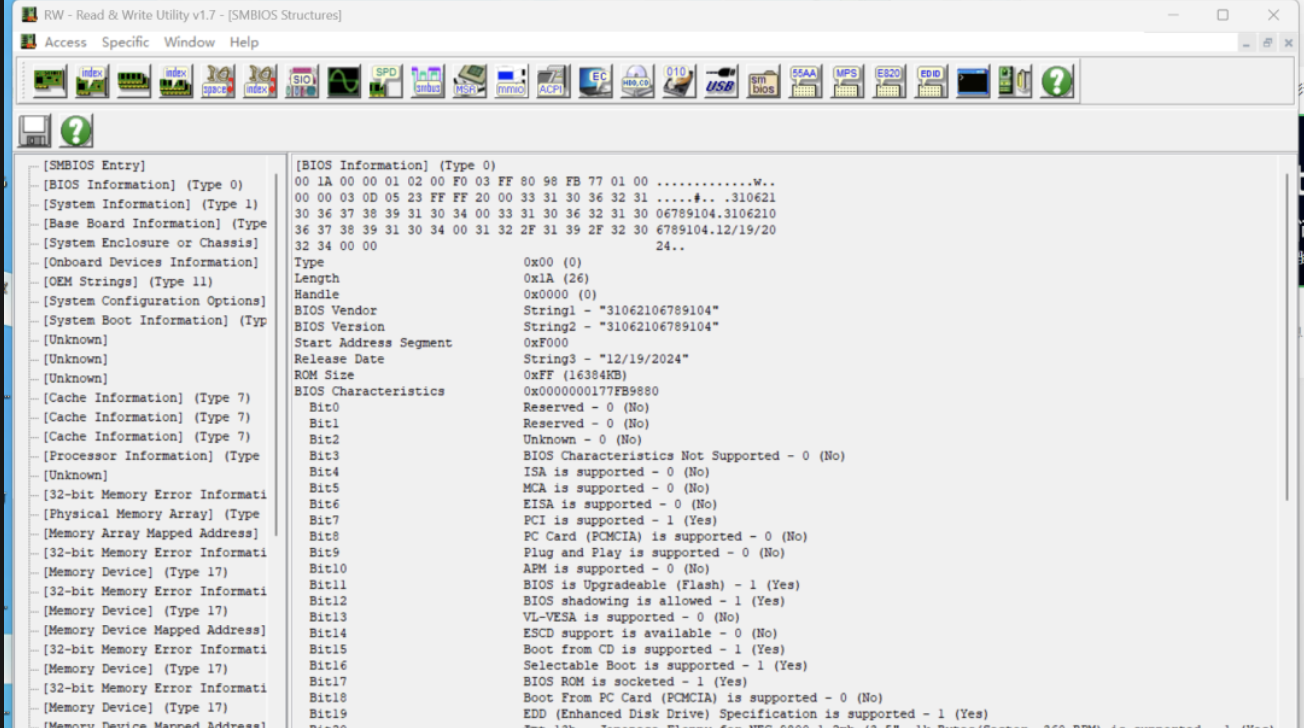

DMAR表修改过程:展示QuantumStealth™如何精确定位并修改ACPI表中的关键字段,实现设备信息的结构性删除。

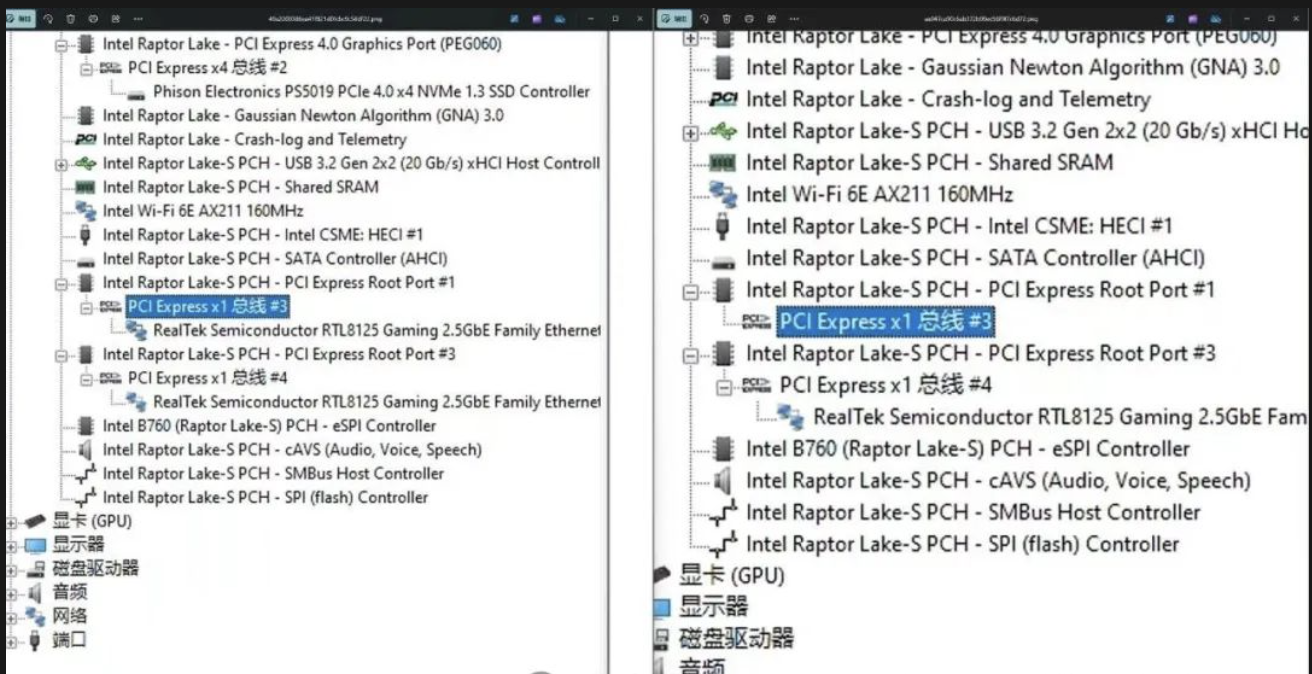

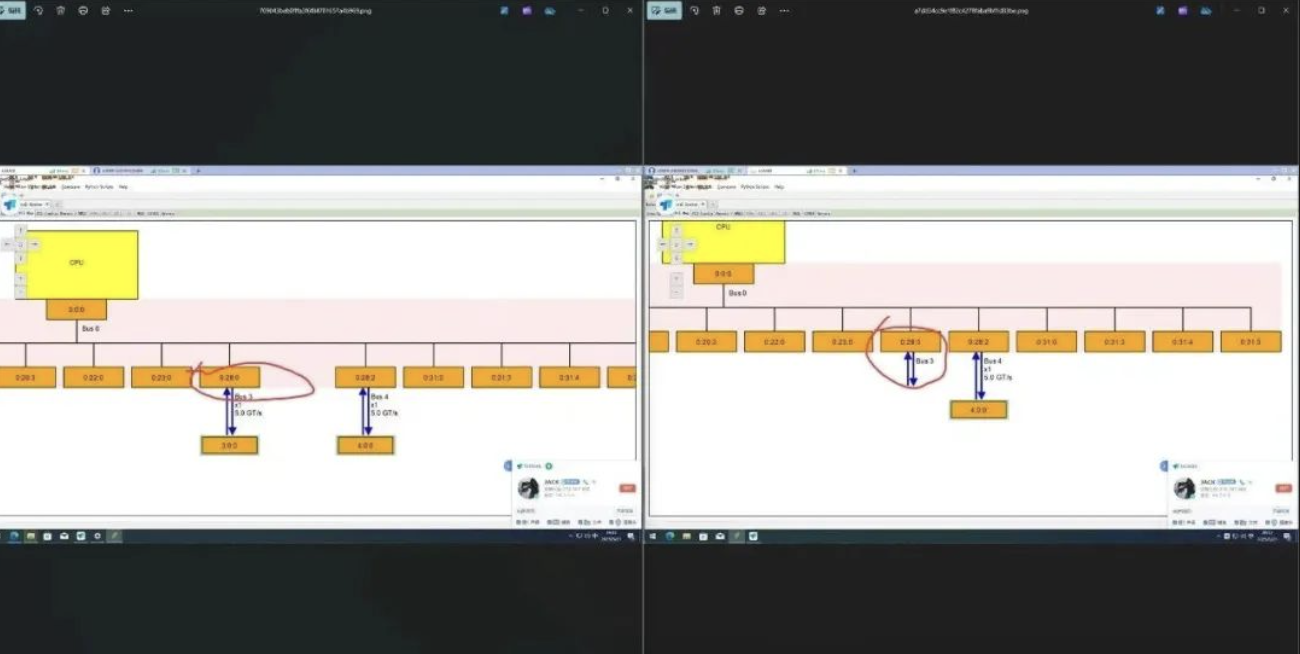

隐匿效果对比:通过前后对比图展示系统检测工具在QuantumStealth™技术应用前后的不同表现。

多维度验证:从PCIe总线扫描、ACPI表解析、驱动枚举等多个维度验证隐匿技术的有效性。

体验前沿的硬件级隐匿技术,重新定义设备安全边界